Vous venez d'installer une distribution Linux et vous vous demandez par quoi commencer pour la protéger ? Ce tutoriel vous guide à travers les premières briques de défense : la sauvegarde, le filtrage réseau, et les outils de détection de logiciels malveillants. Rien d'ésotérique, juste les bons gestes.

Sauvegarde

Des sauvegardes régulières sont la première et la plus efficace des protections : si tout part en fumée demain, c'est elles qui vous sauvent. Avant le pare-feu, avant l'antivirus, avant tout le reste.

Pare-feu

Cette partie concerne le filtrage réseau que vous activez sur votre machine. Le mécanisme s'appelle un pare-feu ("firewall" en anglais), et il analyse les flux entrants et sortants en appliquant des règles que vous définissez.

Si vous décidez d'en activer un, voici la marche à suivre. Sur les distributions Debian/Ubuntu, nous prendrons le très connu UFW (Uncomplicated FireWall) et son interface graphique GUFW. Sur Fedora et openSUSE, vous garderez firewalld, déjà présent par défaut.

Installation

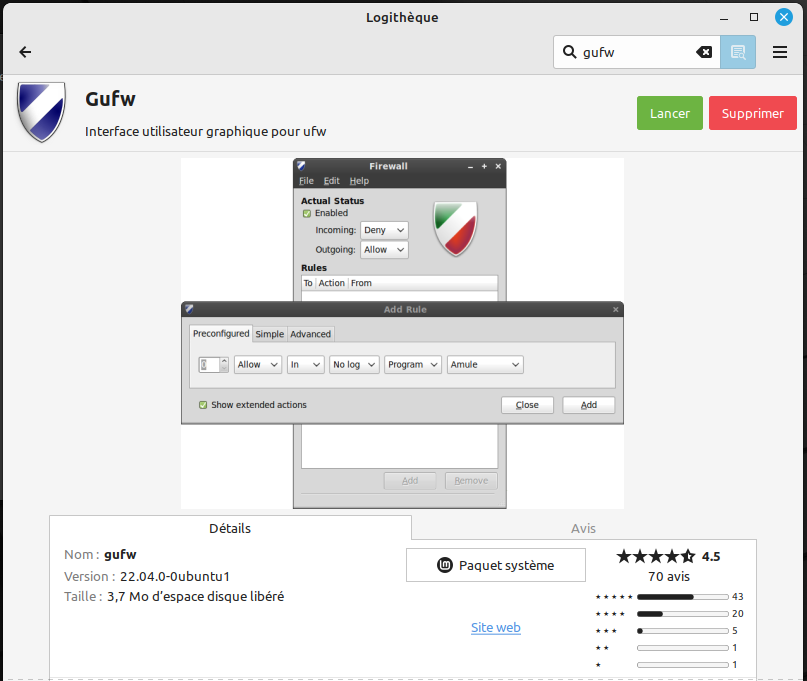

S'il n'est pas déjà installé (il l'est sur Linux Mint, par exemple), commencez par regarder dans votre logithèque :

- Recherchez l'application GUFW. Si elle est proposée, installez-la depuis l'interface graphique comme suit :

- Si la logithèque ne propose rien, passez par la ligne de commandes selon votre distribution : Debian/Ubuntu

sudo apt install gufw

Arch Linux

sudo pacman -S gufw

RedHat/Fedora

Sur les distributions basées sur Red Hat, firewalld est déjà installé et activé par défaut. Nous suggérons de garder ce pare-feu et de vous documenter via la documentation Fedora ou le wiki Fedora.

openSUSE

Même logique : firewalld est livré et activé par défaut. Conservez-le et appuyez-vous sur la documentation officielle.

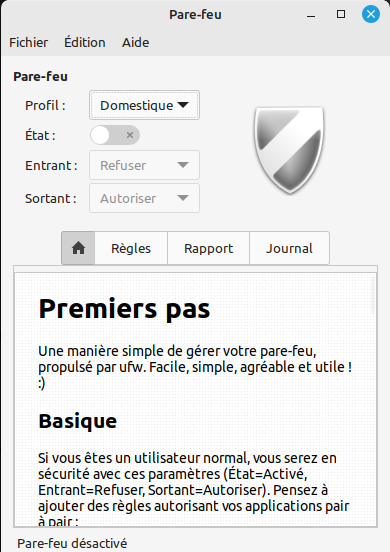

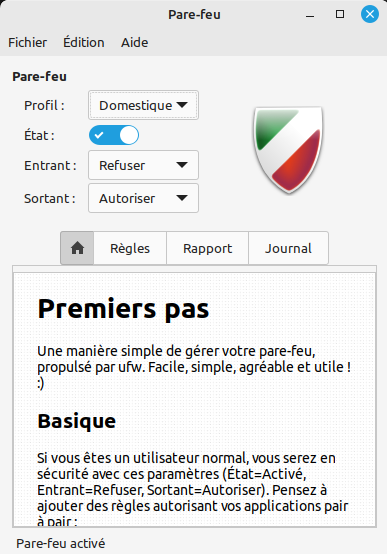

Activation

Ouvrez l'application GUFW. L'activation tient en un clic :

Voilà, votre pare-feu est en place.

Utilisation

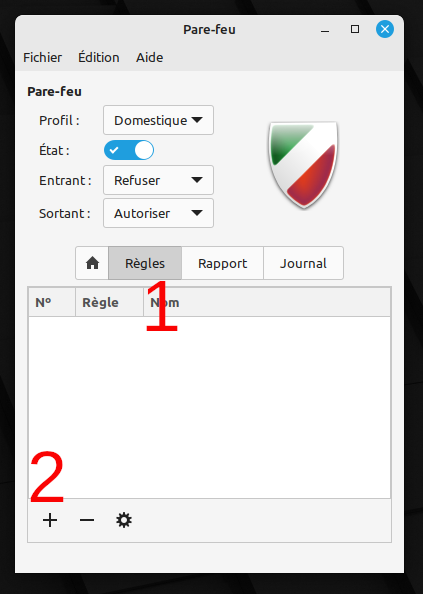

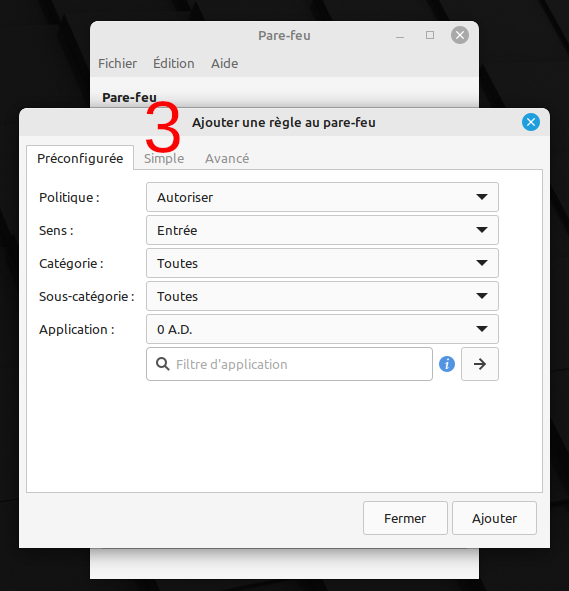

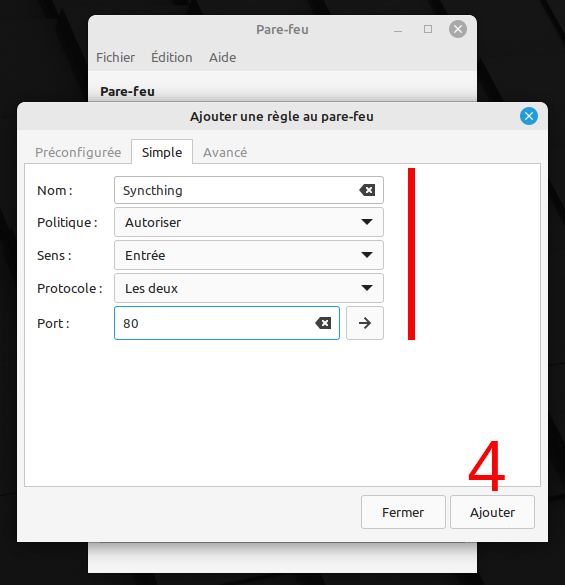

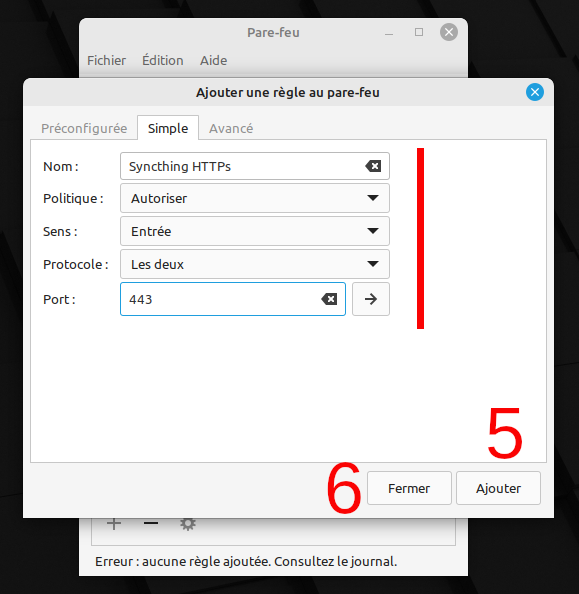

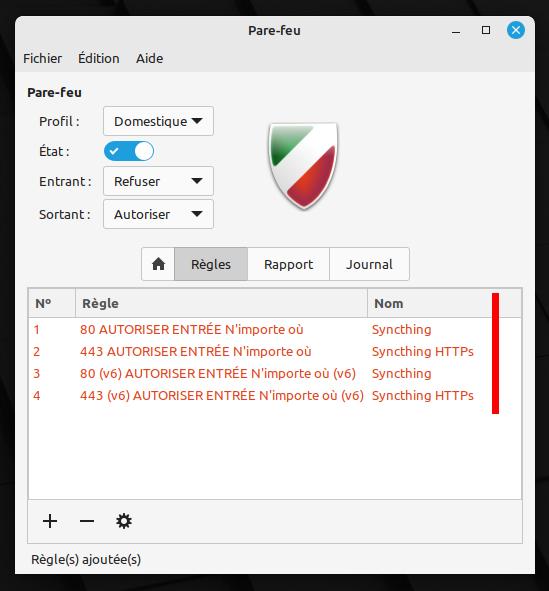

Évidemment, si vous installez un service avec lequel votre machine doit dialoguer en réseau (par exemple Syncthing), il faudra ouvrir les ports correspondants sur le pare-feu.

Voici un exemple avec GUFW :

Anti-malwares

Dans cette partie, vous installerez deux familles d'outils :

- un anti-malware, ClamAV, pour scanner fichiers et arborescences ;

- un scanner de rootkits, chkrootkit, et un outil d'audit de sécurité système, Lynis. Puis nous verrons quoi faire si l'un d'eux remonte un résultat positif.

ClamAV

Clam AntiVirus est un anti-malware multi-plateformes et open-source, très actif (le projet est maintenu par Cisco/Talos et publie régulièrement des versions). À l'origine développé pour Unix, il fonctionne aujourd'hui partout : Linux, BSD, macOS, Windows.

1️⃣ Si votre modèle vise l'anonymat ou une sécurité renforcée, vous ne devriez pas l'activer (voir l'article sur l'hygiène numérique)

2️⃣ Le démon consomme de la mémoire en continu. Sur une machine avec 8 Go de RAM, cela peut peser inutilement. Nous ne proposons donc pas l'installation du démon ici.

Installation

Ouvrez un terminal. Sur la plupart des distributions, le raccourci SUPER + T fonctionne, sinon clic droit sur le bureau, "Ouvrir dans un terminal".

Debian/Ubuntu

sudo apt install clamav

Arch Linux

sudo pacman -S clamav

RedHat/Fedora

sudo dnf install clamav

openSUSE

sudo zypper install clamav

Utilisation

Avant tout scan, mettez à jour la base des signatures :

sudo systemctl stop clamav-freshclam

sudo freshclam

sudo systemctl start clamav-freshclam

Puis lancez le scan en ligne de commandes :

- Scan complet sur toute la machine :

bash sudo clamscan -i -r /(-ipour infected, n'affiche que les fichiers infectés ;-rpour récursif) - Scan sur un dossier précis, par exemple

Téléchargements:bash sudo clamscan -i -r ~/Téléchargements/Pour aller plus loin, voyez la documentation ClamAV.

Si le résultat est positif (fichiers infectés détectés), rendez-vous en bas du tutoriel.

chkrootkit

chkrootkit est un scanner de rootkits, c'est-à-dire de logiciels d'espionnage cachés profondément dans le système.

Pré-requis

Debian/Ubuntu

sudo apt install curl build-essential

Arch Linux

sudo pacman -S curl base-devel

RedHat/Fedora

sudo dnf install curl gcc make

openSUSE

sudo zypper install curl gcc make

Installation via le gestionnaire de paquets (rapide)

Le plus simple, et suffisant dans la majorité des cas :

Debian/Ubuntu

sudo apt install chkrootkit

Arch Linux

sudo pacman -S chkrootkit

RedHat/Fedora

sudo dnf install chkrootkit

openSUSE

sudo zypper install chkrootkit

Installation depuis les sources (dernière version)

Si vous voulez la version 0.58, placez-vous dans ~/Téléchargements (ou ~/Downloads) :

cd ~/Téléchargements

curl -O https://www.chkrootkit.org/dl/chkrootkit.tar.gz

curl -O https://www.chkrootkit.org/dl/chkrootkit.md5

Vérifiez l'intégrité :

md5sum -c chkrootkit.md5

Vous devez obtenir une ligne du type chkrootkit.tar.gz: OK. Décompressez et compilez :

tar xvzf chkrootkit.tar.gz

cd chkrootkit-0.58

make sense

Utilisation

Lancez le scan dans le répertoire d'installation (ou simplement chkrootkit si vous avez installé via le paquet) :

sudo ./chkrootkit

Le scan affiche une centaine de lignes avec un statut. Cherchez les statuts INFECTED :

- si vous en trouvez, une menace potentielle est détectée. Rendez-vous à la section "Réagir face à une infection".

Lynis

Lynis est un outil d'audit de sécurité système développé par CISOfy. Plutôt que de chercher des rootkits par signatures (approche datée), il analyse la configuration de votre machine, signale les faiblesses et propose des suggestions concrètes de durcissement.

Installation

Debian/Ubuntu

sudo apt install lynis

Arch Linux

sudo pacman -S lynis

RedHat/Fedora

sudo dnf install lynis

openSUSE

sudo zypper install lynis

Utilisation

Lancez l'audit complet du système :

sudo lynis audit system

L'analyse prend quelques minutes. Lynis affiche, section par section, des points de contrôle avec un statut OK, WARNING ou SUGGESTION. À la fin, un récapitulatif présente :

- un Hardening index (score sur 100) qui résume le niveau de durcissement de votre machine ;

- la liste des Warnings, à traiter en priorité ;

- la liste des Suggestions, plus optionnelles, qui dessinent une feuille de route.

Le rapport complet est sauvegardé dans /var/log/lynis.log et /var/log/lynis-report.dat pour relecture à tête reposée.

Pour cibler une catégorie précise (par exemple les services réseau) :

sudo lynis audit system --tests-from-group networking

Pour la liste complète des groupes de tests : lynis show groups.

Comment réagir ?

Face à un avertissement

Malgré toute l'optimisation possible, ces outils continuent à remonter des faux-positifs : alertes qui n'ont aucun impact réel et ne signalent aucune infection. Cela peut être un fichier que vous avez modifié volontairement, un fichier modifié par votre gestionnaire de paquets, ou simplement un binaire inoffensif.

L'enjeu est donc de séparer les faux positifs des vraies menaces. Selon votre profil :

- Profil débutant : ne cherchez pas à creuser seul. Contactez un groupe d'entraide (le nôtre, par exemple) qui pourra vous guider sans que vous ne fassiez d'erreur.

- Profil intermédiaire ou initié : cherchez sur internet (forums, groupes, réseaux). Les avertissements classiques ont déjà été rencontrés et documentés par d'autres.

Si l'infection vous semble avérée, rendez-vous dans la prochaine section.

Face à une infection

En cas d'infection avérée, la seule réponse propre est une réinstallation complète du système. Voici la marche à suivre :

- Restez calme, méthodique. La précipitation aggrave toujours les choses.

- Débranchez la machine de tout réseau (Ethernet, Wi-Fi, Bluetooth).

- Sauvegardez vos fichiers utiles sur un disque externe ou une clé USB.

Évitez d'y copier des exécutables, des binaires ou tout fichier que vous ne pouvez pas vérifier. - Depuis une autre machine, créez une clé USB bootable avec une distribution propre.

- Réinstallez complètement le système.

- Avant tout, installez les outils présentés dans cet article et lancez les premiers scans.

- Réintégrez vos fichiers depuis le disque ou la clé externe.

- Refaites les scans : vous ne devriez plus rien voir d'anormal.

Vous avez maintenant les bases. Pour aller plus loin (chiffrement, durcissement du noyau, randomisation MAC, USBGuard, Secure Boot...), enchaînez avec Durcir sa distribution Linux.